Что такое руткит и как его удалить

Происхождение термина "руткит " корнями уходит в операционные системы семейства UNIX. В английском варианте "rootkit " состоит из двух слов: root - суперпользователь (аналог администратора в Windows) и kit - набор программных средств, позволяющий злоумышленнику получить "привилегированный" доступ в систему - естественно, без согласия настоящего администратора. Первые руткиты, появились в начале 90-х годов и долгое время были особенностью исключительно UNIX-систем, но хорошие идеи, как известно не пропадают, и конец XX века ознаменовался уже тем, что массово начали появляться вирусные программы подобного рода, функционирующие под Windows.

Кто и зачем использует руткиты

Основная функция, которую выполняет руткиты - это обеспечение удаленного доступа в систему. Иными словами, они дают своим создателям практически безграничную власть над компьютерами ничего не подозревающих пользователей. Внедряясь в систему, такие вредоносные программы могут легко перехватывать и модифицировать низкоуровневые API функции, что позволяет им качественно скрывать от пользователя и антивирусного ПО свое присутствие на компьютере.

Нельзя сказать, что руткит исключительно вредоносная программа. По сути, ими является подавляющее большинство программных средств защиты от копирования (а так же средств обхода этих защит). Взять к примеру печально известный случай, когда японская корпорация Sony встраивала утилиты подобного рода в свои лицензионные аудио-диски.

Как распространяются руткиты

Самый популярный способ распространения: через программы обмена мгновенными сообщениями. Попав на компьютер, руткит рассылает сообщения, содержащие вредоносные вложения, всем, чьи адреса есть в списке контактов. Существует и более современный подход, который заключается во вставке вредоносного кода в файлы PDF. Для активизации достаточно просто открыть файл.

Какими бывают руткиты

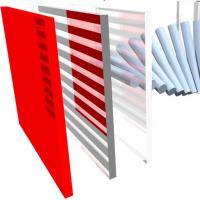

Существует несколько типов руткитов, отличающихся между собой по степени воздействия на систему и сложности обнаружения. Самый простой из них - руткит, функционирующий на пользовательском уровне (user-mode ). Он запускается на компьютере, используя права администратора, что позволяет ему успешно скрывать свое присутствие, выдавая собственные действия за работу системных служб и приложений. Хотя избавиться от него достаточно сложно - вредоносная программа создает копии необходимых файлов на разделах жесткого диска и автоматически запускается при каждом старте системы - это единственный вид, поддающийся обнаружению антивирусными и антишпионскими программами.

Второй тип - руткиты, функционирующие на уровне ядра (kernel-mode ). Понимая, что вредоносная программа, работающая на уровне пользователя может быть обнаружена, разработчики создали руткит, способный перехватывать функции на уровне ядра операционной системы. Один из признаков его присутствия на компьютере - нестабильность операционной системы.

Гибридный руткит. Этот тип вредоносного ПО сочетает в себе простоту в использовании и стабильность руткитов пользовательского режима и скрытность руткитов уровня ядра. Микс получился весьма успешным и в настоящий момент широко используется.

Модифицирующий прошивку руткит. Его особенность состоит в том, что он способен прописываться в прошивку. Даже если антивирусная программа обнаружит и удалит руткит, то после перезагрузки, он получит возможность снова вернуться в систему.

Каковы симптомы заражения руткитом

Как уже говорилось, обнаружить присутствие их в системе чрезвычайно сложно, но есть некоторые признаки, позволяющие предположить заражение:

Как уже говорилось, обнаружить присутствие их в системе чрезвычайно сложно, но есть некоторые признаки, позволяющие предположить заражение:

- Компьютер не реагирует на действия мыши и клавиатуры.

- Настройки операционной системы меняются без участия пользователя - это один из способов руткита скрыть свои действия.

- Нестабильно работает доступ в сеть из-за значительно возросшего интернет-трафика.

Стоит отметить, что правильно работающий руктит вполне способен не допустить появления всех этих симптомов, за исключением разве что последнего. Да и то только в случае, если компьютер выступает в роли ретранслятора спама или участвует в DDoS-атаках (объем трафика порой увеличивается так, что скрыть это не представляется возможным).

Руткит - это вредоносная программа, предназначенная для получения злоумышленниками прав суперпользователя на устройстве без ведома жертвы.

Как руткит проникает на устройство пользователя

Способов проникновения руткитов на компьютер пользователя множество, среди них загрузка посредством инфицированной сторонней программы или подключаемого модуля. Руткиты не способны самораспространяться, но, как правило, являются частью более сложных, смешанных угроз.

Как распознать руткит

Обнаружение руткита в системе - задача совсем не тривиальная. При поиске объектов в системной памяти, проверяйте все права выполняемых процессов, одновременно отслеживая запросы импортированных библиотек (из DLLs), которые, в свою очередь, могут быть отклонены или перенаправлены на исполнение иных функций. Если вы хотите быть уверены в том, что на вашем ПК нет руткитов, воспользуйтесь сканером системы, встроенным в современных антивирусных решениях (напр. в бесплатном антивирусе Avast).

Как отстранить руткит

Антивирусная программа способна обнаружить присутствие руткитов в системе. Во время сканирования на наличие руткитов большинство программ остановят исполнение руткита, однако удаление руткита должно быть произведено вручную.

Как уберечься от руткитов

- Используйте современное антивирусное решение с модулем защиты брандмауэром.

Защититесь от спама

Использование современного антивирусного решения с модулем антиспама - это самый эффективный способ предотвращения, обнаружения и отстранения руткита с компьютера. Наиболее эффективным антивирусным решением является Avast.

Почему именно Avast?

- Наиболее распространенный антивирус в мире - 400 млн пользователей

- Титулованный антивирус

- Многократный победитель независимых тестов

- "Антивирус с самой низкой нагрузкой на системные ресурсы и производительность ПК (AV comparatives)"

- Уникальные функции - менеджер паролей, аудитор безопасности домашней сети, очистка браузера - и многие другие

- И все это - БЕСПЛАТНО

Разнообразие компьютерных вирусов растет, и злоумышленники придумывают все новые способы, как навредить пользователям и принести себе пользу. Еще несколько лет назад первоочередной задачей создателей вирусов было взломать компьютер пользователя, после чего его об этом оповестить и потребовать денег. Сейчас же куда более интересно для создателей вирусов получить компьютер пользователя в свое управление, чтобы позже его использовать, например, для рассылки спама, майнинга и других действий. В качестве инструмента-вируса, который используется для “захвата” компьютеров пользователей, применяются руткиты.

Оглавление:Что такое руткиты

Руткиты - это вредоносные программы, которые проникают на компьютер различными путями.

Например, руткит может попасть на компьютер с загруженной из интернета программой, либо с файлом из письма. Активируя руткит на компьютере, пользователь фактически предоставляет злоумышленникам доступ к своему PC. После активации руткит вносит изменения в реестр и библиотеки Windows, открывая возможность своему “хозяину” управлять данным компьютером.

Руткиты - это вредоносные программы, которые проникают на компьютер различными путями.

Например, руткит может попасть на компьютер с загруженной из интернета программой, либо с файлом из письма. Активируя руткит на компьютере, пользователь фактически предоставляет злоумышленникам доступ к своему PC. После активации руткит вносит изменения в реестр и библиотеки Windows, открывая возможность своему “хозяину” управлять данным компьютером.

Обратите внимание: Обычные массовые антивирусы способны “поймать” руткит на этапе его загрузки с интернета и загрузки. Но после того как он внес изменения в работу системы, они не видят, что вирус поразил компьютер и не могут решить проблему.

Через руткит хакеры могут получать всю необходимую информацию с компьютера. Это могут быть конфиденциальные данные (логины, пароли, переписка, информация о банковских карт и прочее). Кроме того, через руткиты хакеры могут управлять компьютером и выполнять различные действия, в том числе мошеннические.

Пример: На компьютер пользователя попал руткит. Спустя некоторое время интернет-провайдер отключил его от сети, объяснив это “массовым флудом”. Как оказалось, компьютер пользователя через сеть распространял broadcast пакеты данных всем пользователям сети со скорость в несколько тысяч за минуту (тогда как в обычном режиме пользователь отсылает 10-15 таких пакетов).

Примеров, как хакеры могут использовать руткиты на компьютере пользователя, масса. Соответственно, данные вирусы крайне опасны, и следует не допускать заражения ими компьютера.

Обратите внимание: Иногда руткиты проникают на компьютер вполне легально, вместе с одной из программ, загруженных из интернета. Пользователи редко читают лицензионные соглашения, а в них создатели программы могут указать, что вместе с их приложением установится руткит.

Как определить, что на компьютере есть руткит

Руткит с точки зрения обнаружения крайне неприятный вирус. Не все антивирусные программы его видят, тем более после внедрения в систему, а явных признаков того, что он “поселился” на компьютере, практически нет. Среди признаков, которые могут указывать на наличие руткита на компьютере, стоит выделить:

- Массовая отправка данных по сети, когда все приложения, взаимодействующие с интернетом, деактивированы. В отличие от многих “обычных” вирусов, руткиты часто маскируют данный фактор, поскольку многие из них работают в “ручном” режиме. То есть массово пересылаться данные могут не постоянно, а лишь в некоторые моменты, поэтому “выловить” данный случай крайне непросто.

- Зависание компьютера. В зависимости от того, какие действия проводит владелец руткита с компьютером жертвы, разнятся нагрузки на “железо”. Если по непонятным причинам компьютер (особенно маломощный) стал постоянно сам по себе подвисать, и это сложно связать с какой-то активностью работающих приложений, возможно, в этом виноват проникший руткит.

Как удалить руткиты

Лучшим средством от руткитов являются антивирусные диски. Многие крупные компании, специализирующиеся на борьбе с вирусами, предлагают свои антивирусные диски. С удалением руткитов хорошо справляются Windows Defender Offline и Kaspersky Rescue Disc.

Выбирать антивирусные диски для борьбы с руткитами следует из соображения, что вирусы при запуске антивирусного диска никак не могут воспрепятствовать проверке системы. Это связано с тем, что антивирусные диски работают, когда сама Windows не запущена, а вместе с ней не запущены и сопутствующие программы, в том числе вирусы и руткиты.

Руткиты (rootkit) в мире компьютерных вирусов прослыли как самые отъявленные шпионы. Они умеют скрывать своё присутствие не только от пользователя, но и от многих антивирусных программ. Внедряются в системные процессы, файлы, память. Действуют на уровне ядра (в абсолютной «глубине» Windows). В их теле могут находиться другие зловреды - трояны, клавиатурные шпионы, сканнеры банковских карт, черви.

Эта статья расскажет вам о том, что можно предпринять рядовому пользователю, чтобы удалить руткит из ОС.

Первые помощники в детектировании и нейтрализации подобных цифровых инфекций из ПК - специальные утилиты. Ознакомимся с самыми популярными решениями, отлично зарекомендовавшими себя в борьбе с руткитами.

TDSSKiller

Продукт, созданный в лаборатории Касперского. Распространяется бесплатно. Находит и обезвреживает многие разновидности «штамма». В том числе: TDSS, SST, Pihar, Stoned, Сidox. А также отслеживает руткит-аномалии: скрытые/заблокированные сервисы и файлы, подменённые/модифицированные системные процессы, вредоносные настройки в MBR (загрузочном секторе дискового раздела).

Чтобы проверить ОС при помощи этой утилиты, выполните следующие действия:

1. Откройте в браузере страницу - support.kaspersky.ru/viruses/disinfection/5350 (официальный сайт компании Kaspersky).

2. Щёлкните мышкой по первому разделу «1. Как вылечить… ».

4. Запустите скачанный инсталлятор двойным щелчком мыши. В окне «Разрешить… ?» выберите «Да».

5. Под текстом лицензионного соглашения клацните по кнопке «Принять». Эти же действия выполните и в блоке «KSN-соглашение».

6. В панели антируткита откройте опцию «Изменить параметры».

7. В новом окне «Настройки», в разделе «Дополнительные опции», включите функцию «Проверять цифровые подписи… » (установите флажок).

Совет! Дополнительно в разделе «Объекты… » можно активировать проверку загруженных модулей (потребуется перезагрузка ОС).

8. Щёлкните «OK».

9. Нажмите кнопку «Начать проверку».

10. По завершении сканирования ознакомьтесь с отчётом. В нём будет указано, сколько удалено вредоносных объектов с компьютера.

Bitdefender Rootkit Remover

Простой в использовании антируткит (стартует по одному клику мышки). Разработан компанией Bitdefender’s LABS. Распознаёт множество актуальных угроз: TDL/SST/Pihar, Plite, Fips, MBR Locker, Ponreb, Mebroot и др. Является портативным приложением (не требует инсталляции). Молниеносно выполняет проверку. В каждом релизе утилиты обновляется и расширяется база зловредов.

Чтобы воспользоваться Rootkit Remover, выполните нижерасположенную инструкцию:

1. Откройте страницу для загрузки утилиты - abs.bitdefender.com/projects/rootkit-remover/rootkit-remover/ (офсайт разработчика).

2. Выберите дистрибутив, согласно разрядности установленной Windows (x86 или x64): щёлкните по соответствующей ссылке.

Совет! Узнать тип ОС можно в Панели управления: Система и безопасность → Система.

3. Запустите загруженный исполняемый файл от имени администратора.

4. Для запуска проверки в окне приложения клацните по кнопке «Start Scan».

AVZ

Мультифункциональный антивирусный сканер, созданный российским программистом Олегом Зайцевым. Способен найти и обезвредить вирус любого типа (включая модули SpyWare и Adware, трояны, черви). Оснащён специальным инструментом для эффективного выявления руткитов - настраиваемым модулем Anti-Rootkit.

Чтобы проверить Windows на наличие вирусов утилитой AVZ, выполните нижеприведённое руководство:

1. Перейдите на страницу для скачивания - z-oleg.com/secur/avz/download.php (официальный веб-ресурс разработчика).

3. После загрузки распакуйте архив: щелчок правой кнопкой → Извлечь всё.

4. Запустите с правами администратора файл AVZ (иконка «щит и меч»).

5. Обновите сигнатурные базы утилиты: в вертикальной панели кнопок, расположенной в правой нижней части окна, кликните по кнопке «земной шар». В новом окне нажмите «Пуск».

6. Выполните предварительные настройки на вкладках:

- «Область поиска» - установите флажки возле разделов диска, которые необходимо проверить;

- «Типы файлов» - включите опцию «Все файлы»;

- «Параметры поиска» : в блоке «Эвристический анализ» передвиньте регулятор порога вверх (до значения «Максимальный уровень»), включите функцию «Расширенный анализ»; в «Anti-Rootkit» установите флаги возле всех надстроек (детектировать перехватчики, блокировать работу Rootkit User-Mode и Kernel-Mode).

7. Чтобы началась проверка разделов, нажмите по кнопке «Пуск».

Условно-бесплатное решение (триал - 180 дней) от отечественного разработчика Greatis Software. Одинаково успешно борется как с руткитами, так и с угонщиками браузеров, рекламным ПО. Поддерживает безопасный режим. Совместим с Windows 10.

Чтобы задействовать утилиту:

1. Скачайте инсталлятор с офсайта (greatis.com/unhackme/): щёлкните на странице кнопку «Download».

2. Распакуйте загруженный архив (клик правой кнопкой → Извлечь всё).

3. Запустите файл unhackme_setup. Следуйте указаниям установщика.

4. Кликните ярлык утилиты на рабочем столе.

5. В окне приложения, в разделе «Настройки», в блоке «Поиск руткитов… », проверьте, включена ли опция «Активен».

6. Перейдите на вкладку «Проверить» и нажмите с таким же названием красную кнопку.

7. В отрывшемся меню выберите режим сканирования:

- «Онлайн проверка… » - подключение баз, находящихся на сервере разработчика;

- «… тест» - оперативное тестирование;

- «Сканирование… » - детектирование и обезвреживание в безопасном режиме.

Trend Micro RootkitBuster

Свободно распространяется. Проверяет файлы, реестр, службы, драйверы, загрузочные сектора, перехватчики (service hooks), порты и многие другие важные составляющие ОС. Детектирует широкий спектр руткитов.

Чтобы «вылечить» ПК утилитой RootkitBuster:

1. Откройте офсайт компании - trendmicro.com/us/index.html.

2. Перейдите в раздел «Download».

3. В списке программных продуктов, в разделе «Other», щёлкните «RootkitBuster».

4. Выберите релиз (для 32 или 64-битной системы).

5. Запустите скачанный антируткит от имени администратора.

6. Включите проверку всех элементов (Master Boot Records, Services, Kernel Code).

7. Нажмите «Scan Now» для старта сканирования.

Безусловно, есть и другие антируткиты. Применяйте только действенные и удобные в пользовании решения от известных разработчиков. Также «не списывайте со счетов» лечащие утилиты (Dr.Web CureIt!, Kaspersky Virus Removal Tool, Malwarebytes Anti-Malware) и антивирусные загрузочные диски (Avira, Panda, Kaspersky и др.), выполняющие проверку без запуска ОС.

Удачной охоты на руткитов! И помните, что в борьбе с ними все средства хороши.

Итак, продолжим рассматривать приложения, которые могут помочь нам избавиться от руткитов на наших ПК. Предыдущую часть статьи можно .

Sophos Anti-Rootkit

Это довольно компактное приложение для борьбы с руткитами, обладающее простым и понятным интерфейсом (то, чего не хватает «профессиональным» утилитам). Утилита сканирует реестр и критические, по мнению разработчиков, каталоги системы, выявляя скрытые объекты. Sophos Anti-Rootkit требует установки в систему. В отличие от большинства других программ со сходными функциями это приложение предупреждает пользователя о возможности влияния на производительность и работоспособность ОС в случае удаления того или иного конкретного руткита.

При запуске программа предложит нам выбрать, что именно будет сканироваться. Откровенно говоря, лучше сканировать все. Исключение даже одного пункта (системный реестр, запущенные процессы и локальные диски) оставит лазейку для руткитов, окопавшихся в системе. После сканирования из обнаруженных Sophos Anti-Rootkit объектов (туда стабильно попадают модули Symantec Antivirus, Kaspersky Antivirus, драйверы виртуальных CD-ROM и т.п.) нужно выбрать те, которые вы решили удалить, согласившись с тем, что они крайне подозрительны.

Для облегчения принятия решения программа даже дает описания найденных объектов с рядом рекомендаций. Для того, чтобы прочитать его, нужно выделить найденный объект.

Кроме того, приложение дает полный путь к объекту и ряд дополнительной информации в его описании. Можно изучить найденный объект, посмотреть сведения о нем в интернете и только потом принять взвешенное решение. После совершения выбора остается только нажать на кнопку «Clean up checked items».

RootRepeal

Это приложение почему-то довольно редко используют и описывают. Между тем, RootRepeal очень хороший и эффективный инструмент, позволяющий обнаруживать множество вариантов руткитов.

Эта программа портативна, хотя и не так наглядна, как Sophos Anti-Rootkit, однако при приложении минимальных усилий со стороны пользователя способна оказать огромную помощь в обнаружении вредоносного ПО. Однако она не указывает пользователю автоматически, что именно в этом месте сидит руткит, а предоставляет информацию (запущенные процессы, используемые файлы, скрытые процессы, хуки, информация о ядре системы и т.п.), которую пользователю придется проанализировать и оценить самому.

После анализа и обнаружения подозрительных процессов можно отыскать в интернет их описания и, при необходимости, воспользоваться инструментарием RootRepeal для стирания файлов, завершения процессов или редактирования ключей реестра.

AVZ

Последней я оставил хорошо знакомую многим утилиту AVZ - антивирус Зайцева. Это инструмент с огромным количеством функций, который, среди всего прочего, может помочь в борьбе с руткитами. AVZ не требует установки (портативна). Обновляется она достаточно регулярно.

Для выполнения сканирования и обнаружения притаившихся в недрах системы руткитов, нужно выбрать нужный диск или директории в «Области поиска». AVZ прекрасно распознает руткиты, которые можно удалить автоматически или же может принимать решение в каждом отдельном случае (примечание редактора: можно задать в настройках программы варианты действий AVZ в тех или иных случаях) .

Поиск руткитов происходит в AVZ на основании исследования базовых системных библиотек на предмет перехвата их функций, то есть без использования сигнатур. Что ценно в данном приложении, оно может производить корректную блокировку работы ряда возможных противодействий со стороны руткитов. Поэтому сканер утилиты может обнаруживать замаскированные процессы и ключи реестра.

Разумеется, возможны и ложные срабатывания. Поэтому внимательно смотрите, что вы стираете с помощью AVZ. С помощью AVZ возможно также восстановления ряда системных функций после атаки вирусов и руткитов. Это также весьма полезно.

Подводим итоги

Мы рассмотрели ряд программ, которые помогут обнаружить руткиты на компьютерах и ноутбуках. Следует отметить, что большинство коммерческих, да и бесплатных антивирусов обзавелись уже достаточно мощными блоками обнаружения и удаления руткитов. Более того, в ближайшей перспективе я прогнозирую значительное снижение интереса обычных пользователей к антируткитным решениям, так как соответствующие модули антивирусных решений будут улучшаться, а среднему пользователю вовсе нет никакого интереса самому копаться в процессах, драйверах и файлах. Ему интересен быстрый и желательно без лишних усилий результат. Пока традиционные антивирусные программы далеко не эталон в поиске руткитов, для такого рода пользователей я бы рекомендовал Sophos Anti-Rootkit. А вот для сложных случаев все равно придется использовать GMER или AVZ и повышать квалификацию. Эти инструменты еще не скоро окончательно сойдут со сцены.